HOME»ネットワークスペシャリスト令和4年春期»午前Ⅱ 問21

ネットワークスペシャリスト令和4年春期 午前Ⅱ 問21

問21

DNSの再帰的な問合せを使ったサービス妨害攻撃(DNSリフレクタ攻撃)の踏み台にされないための対策はどれか。

- DNSサーバをDNSキャッシュサーバと権威DNSサーバに分離し,インターネット側からDNSキャッシュサーバに問合せできないようにする。

- 問合せがあったドメインに関する情報をWhoisデータベースで確認してからDNSキャッシュサーバに登録する。

- 一つのDNSレコードに複数のサーバのIPアドレスを割り当て,サーバへのアクセスを振り分けて分散させるように設定する。

- ほかの権威DNSサーバから送られてくるIPアドレスとホスト名の対応情報の信頼性を,デジタル署名で確認するように設定する。

分類 :

テクノロジ系 » セキュリティ » 情報セキュリティ対策

正解 :

ア

解説 :

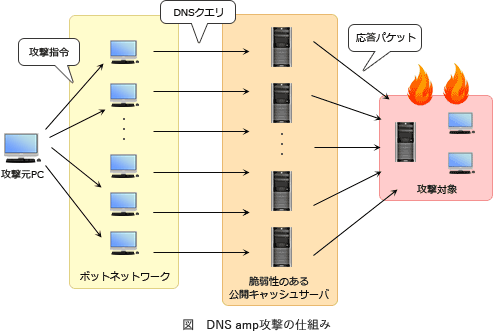

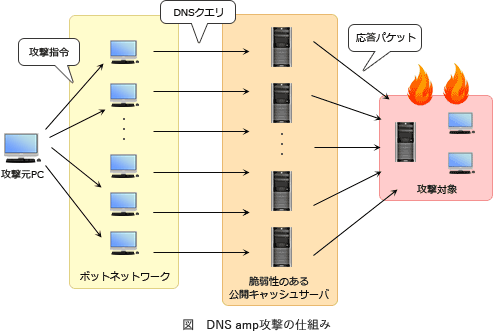

DNSリフレクタ攻撃(DNS amp)は、脆弱性のある公開DNSキャッシュサーバを踏み台として悪用することで行われる分散型サービス妨害(Distributed Denial of Service:DDoS)攻撃の一種です。

攻撃者は、以下の手順で攻撃対象をサービス不能状態に追い込みます。 DNSリフレクタ攻撃に加担する踏み台にならないためには、利用可能なホストのIPアドレスの範囲を設定するなど、DNSキャッシュサーバが不要なクエリを拒否するようにアクセス制限を施す必要があります。

DNSリフレクタ攻撃に加担する踏み台にならないためには、利用可能なホストのIPアドレスの範囲を設定するなど、DNSキャッシュサーバが不要なクエリを拒否するようにアクセス制限を施す必要があります。

したがって正しい記述は「ア」になります。

攻撃者は、以下の手順で攻撃対象をサービス不能状態に追い込みます。

- 攻撃者は、脆弱性のある複数の公開DNSキャッシュサーバに対して、送信元を攻撃対象としたDNSクエリをボットを介して発行する(このとき応答パケットのサイズができるだけ多くなるようにする)

- クエリを受け取ったDNSキャッシュサーバは、クエリの送信元に設定されている攻撃対象に対して応答パケットを一斉に送信する

- 大量の応答パケットを受け取った攻撃対象やそれが属するネットワークは過負荷状態となり正常なサービスの提供ができなくなる

したがって正しい記述は「ア」になります。

- 正しい。

- DNSリフレクタ攻撃が攻撃に使うのは不正又は架空のドメインではないため、Whoisデータベースでの確認は無意味です。

- DNSラウンドロビンの説明です。

- DNSSECに関する説明で、DNSキャッシュポイズニング攻撃への対策です。